![[Кейс] The American Swindler](https://detective-pantera.ru/wp-content/uploads/2023/04/Кейс-The-American-Swindler.jpg)

Летом 2022 года к нам поступил кейс с задачей — установить личность мошенника. На входе был аккаунт Telegram, а точнее только имя «CJ» и экспортированный чат заказчика со злоумышленником. Таким образом в качестве исходных данных имелся только ID аккаунта и какие-то инициалы CJ.

Схема обмана была достаточно простой — продажа рекламы в аккаунтах известных личностей (музыканты, порно-актрисы и др.). Прикормив жертву несколькими реальными размещениями у звезд средней руки, мошенник получил несколько крупных заказов на серьезные суммы более 1 миллиона долларов и, конечно, потерялся.

Кроме того, к моменту когда задача поступила в работу злоумышленник установил имя пользователя.

Таким образом, на входе мы уже имели:

- Telegram ID

- Никнейм

- Аватар (не фото)

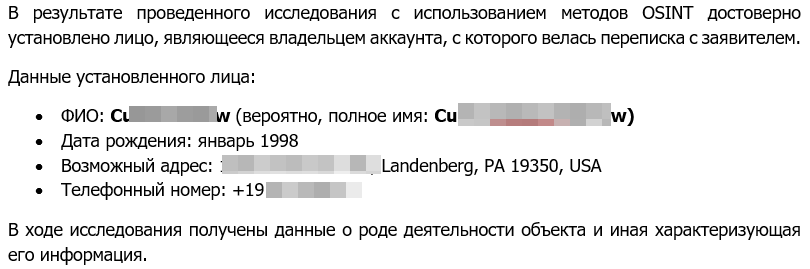

Благодаря этому в течение одного вечера мы установили полные анкетные данные негодяя, его место жительства в США, номер телефона, аккаунты в социальных сетях и некоторую другую информацию.

Резюме по результатам выполненной задачи, предоставленное заказчику, выглядело весьма кратко, но очень сильно его обрадовало:

Как мы это сделали?

Не вдаваясь в детали расследования, которые будут понятны лишь осведомленному человеку, расскажем кратко, как это удалось.

Во многих случаях, связанных с мошенничеством, ключевую роль в установлении злоумышленника играют ошибки, а также такой фактор как лень. Именно благодаря последней этот кейс по деанонимизации был успешно закрыт.

Проанализировав историю изменения никнеймов пользователя Telegram, специалист обратил внимание на то, что некоторое время назад одним из ников являлось сокращение от имени и фамилии + слово «officical». В добавок к этому в поле «имя» было указано имя, начинающееся именно на эту букву + вероятная буква фамилии. Этого оказалось достаточно, чтобы в течение нескольких часов знать об этом человеке буквально все.

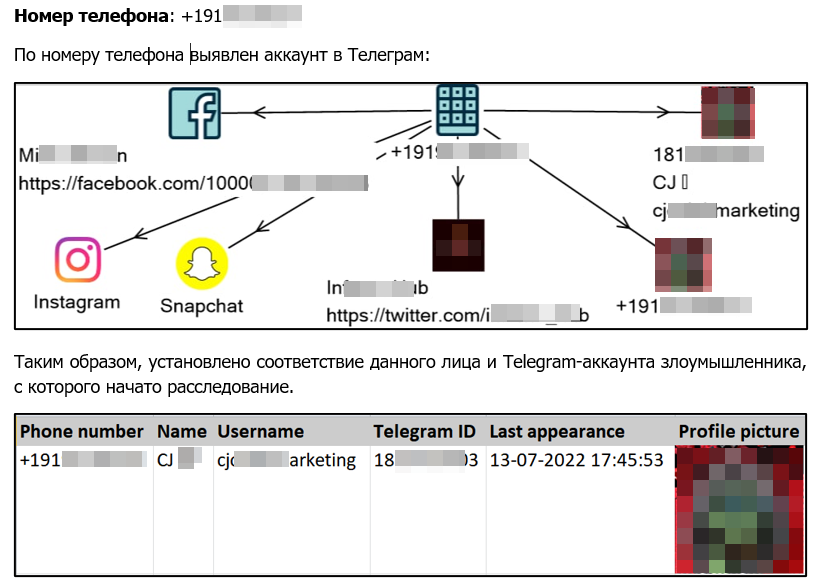

Поиск аккаунтов в популярных в США социальных сетях (Twitter, FB, LinkedIn) дал дополнительные зацепки, которые были положены в основу нескольких рабочих гипотез о личности злоумышеленика.

Каждая из гипотез была проверена. В ходе отработки одной из рабочих версий удалось выявить удаленный аккаунт (благо существует Google-кэш) в одной из социальных сетей, в котором были указаны данные, подходящие к уже собранным по отдельным фрагментам сведениям о личности преступника.

К примеру в этой публикации в своем «рабочем аккаунте» объект делится информацией, позволяющей предполагать его возраст:

В итоге, продолжив отрабатывать основную версию, мы нашли ряд других аккаунтов и обрывочных сведений, постепенно складывая пазл.

Каково же было наше удивление, когда установив его номер телефона, мы увидели, что именно он привязан к аккаунту Telegram, с которого началось наше расследование.

Такая ситуация с большой вероятностью говорит о том, что человек не планировал совершение преступления заранее, и скорее всего умысел на это возник у него спонтанно. И это скорее исключение из практики расследования мошенничеств.